Empecemos por la definición clásica: Botnet es un término que hace referencia a un conjunto o red de «robots informáticos» o «bots», que se ejecutan de manera autónoma y automática. También es común denominarlas redes zombi, ya que los equipos de la red no actúan por voluntad propia sino bajo las órdenes de un tercero.

Una definición menos oficial diría que el término botnet hace referencia a una red (net en inglés) de ordenadores (o cualquier sistema informático) que realiza tareas de forma autónoma (el sufijo bot viene de robot) que son ordenadas por un tercero sin autorización ni conocimiento de sus propietarios.

La idea es realizar trabajos específicos, ordenados por un externo que ni tiene la propiedad ni ninguna autorización para ello, de forma coordinada por parte de diferentes máquinas.

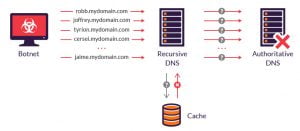

Explicación simplificada del funcionamiento de una botnet

Explicacion creación de una red zombi.

Fuente imagen: Wikipedia

Un atacante, ya sea hacker porque ha desarrollado él mismo las herramientas o un script-kiddie porque las ha encontrado y utilizado, consigue infectar diferentes equipos víctima con un malware. Los métodos de infección serán diferentes en cada caso (aplicaciones troyano en juegos gratuitos; infección en una página web que infecta a quien la visite; etc.), pero lo que se busca siempre es ejecutar un software en el equipo víctima (bot o zombi) que reciba instrucciones y las ejecute.

Veamos pues el proceso de infección y uso de una botnet:

1. Infección inicial

Los métodos de infección inicial pueden ser múltiples pero la idea básica es la misma: conseguir que el usuario se instale nuestra aplicación, ya sea de forma consciente o no. El uso de troyanos, campañas de phishing, etc. es habitual.

Aunque es posible el uso de una botnet como parte de un ataque orientado a un objetivo específico, lo más habitual es el uso de técnicas de infección indiscriminadas con la intención de conseguir una red de equipos zombis lo más amplia posible.

2. Actualización y gestión de nuevos módulos (opcional)

Aunque cada herramienta tenga un comportamiento diferente es común que la infección inicial sea con un programa base de pequeño porte y características reducidas, pero configurado para que una vez arranque se conecte a un servidor remoto y se descargue diferentes módulos que le conferirán las capacidades que el controlador desee (envío de spam, ataque por saturación, generación ataques DNS, etc.).

Esta estrategia, además de facilitar la infección inicial y su propagación, permite mejorar la herramienta de forma remota actualizando cada módulo de forma independiente y asegurándose de que cada vez las víctimas recibirán la última versión del malware.

3. Contacto con servidores C&C

De poco nos serviría una red de ordenadores listos para obedecernos si no pudiésemos darles órdenes, ¿no? Por ello los responsables de una botnet configuran el software malicioso en los equipos de las víctimas para que se conecten cada cierto tiempo a unos servidores externos para ver qué deben realizar. Estos servidores suelen conocerse por las siglas C&C que vienen de la expresión Command and Control.

Tradicionalmente se han utilizado servidores IRC privados debido a que resulta relativamente fácil pasar desapercibido (poco uso actual, salas privadas con acceso restringido, etc.) y utilizan un protocolo relativamente fácil de interpretar de forma dinámica. No es difícil configurar una sala privada para que al conectarse un usuario (un equipo zombi) éste reciba un mensaje automático con un formato específico que pueda interpretarse.

Por ejemplo si queremos que los zombis envíen spam a un destinatario (cuentaaspammear@sudominio.com) simulando ser una persona en concreto (cuentafalseada@dominio.com) bastaría con que el mensaje de bienvenida al canal fuera algo así:

SPAM – FROM:cuentafalseada@dominio.com – TO:cuentaaspammear@sudominio.com – SUBJECT:Asunto – BODY:»Texto del cuerpo del mensaje» – EOF

Mientras que si lo que queremos es realizar una denegación de servicio basándonos en un ataque espejo mediante DNS bastaría configurar un mensaje de bienvenida similar al siguiente:

DNS-MIRROR – VICTIM:www.empresa.com – PETITION:google.com – EOF

Es común que haya más de un servidor C&C ya que si sólo hubiera uno la mera desconexión del mismo implicaría la pérdida de la red. De igual forma para botnets profesionales se suele tener una estructura de servidores C&C piramidal de tal forma que el dueño de la red no se conecte siempre a un único servidor para evitar ser localizado por la policía. Estas estructuras pueden ser bastante complejas.

4. Ejecución de las instrucciones

Una vez recibidas las instrucciones el software ejecuta los módulos necesarios para realizar la tarea asignada utilizando los recursos de la máquina infectada de tal manera que es muy difícil localizar el origen real del ataque ya que la víctima final tan solo podrá conocer información de los equipos infectados. Esto hace que, además de la pérdida de rendimiento o posibles gastos que pueda incurrir el dueño del equipo zombi, éste pueda enfrentarse a problemas legales ya que en realidad ha formado parte de un ataque informático.

Usos maliciosos de una botnet

Si bien las funciones que realiza una botnet dependen de la inventiva de su diseñador, como estamos ante un uso no autorizado de unos medios que no son de su propiedad no podemos esperar que se utilice con fines benéficos. Los siguientes serían los más habituales:

- DDoS (DNS espejo, sobrecarga peticiones, envío tráfico, etc.)

- Spam

- Mineria de Bitcoins con recursos de las víctimas (cada vez menos habitual)